Hai sobat tekno!, kali ini postingan saya akan membahas mengenai proses konfigurasi firewall dengan UFW di Ubuntu. Namun sebelum masuk ke tutorialnya kita wajib tau apa itu firewall? dan apa itu UFW?, berikut ini saya akan bahas mengenai firewall dan UFW.

Firewall adalah suatu sistem yang dirancang untuk melakukan

pencegahan terhadap akses yang tidak diinginkan dari atau kedalam sebuah local

network. Firewall bekerja dengan cara men-trace serta mengendalikan lalu lintas

data yang terjadi pada jaringan untuk kemudian mengambil tindakan dengan cara

meneruskan (forward), menjatuhkan (drop), atau menolak (reject).

Dengan adanya firewall, memungkinkan kita untuk melakukan

pencegahan-pencegahan terhadap lalu lintas data atau koneksi yang masuk maupun

keluar dari dan ke local network melalui port-port tertentu.

Pada operating system berbasis GNU/LINUX sendiri sudah tersedia

IPtables untuk kebutuhan konfigurasi firewall. Namun IPtables cukup rumit untuk

dikonfigurasikan, terlebih bagi pengguna yang masih awam.

Untuk menyederhanakan serta memudahkan kita dalam

mengkonfigurasi IPtables pada Linux, kita bisa mengggunakan UFW

UFW (Uncomplicated FireWall) merupakan frontend dari

IPtables yang dibuat dengan tujuan untuk menyederhanakan proses konfigurasi

firewall pada operating system berbasis GNU/LINUX.

Sesuai dengan namanya, Uncomplicated FireWall bila

diterjemahkan kedalam Bahasa Indonesia berarti Firewall yang tidak rumit,

dengan UFW kita bisa mengkonfigurasi firewall dengan lebih mudah.

- CARA

INSTALL UFW DI UBUNTU

Pertama

buka Ubuntu dan buka terminal. Kemudian pastikan UFW sudah terinstall. Untuk

distro Ubuntu sebenarnya sudah terinstal secara default, namun kalau belum

terinstall, silahkan install terlebih dahulu dengan menggunakan perintah sudo

apt-get install ufw , hasilnya akan seperti gambar dibawah ini :

Jika

sudah diinstall, maka UFW sudah siap untuk dikonfigurasikan. Berikut

langkah-langkah konfigurasi firewall dengan menggunakan UFW.

- LANGKAH

– LANGKAH KONFIGURASI UFW

1. Pertama,

kita akan mengkonfigurasi UFW untuk IPV6, tujuannya tentu saja agar firewall

dapat mengelola rule untuk IPV6. Ketikkan perintah sudo nano /etc/default/ufw

dan kemudian tekan enter untuk masuk ke direktori /etc/default/ufw. Didalam

text editor, ubah IPV6=no menjadi IPV6=yes kemudian tekan CTRL+X dan tekan Y,

lalu tekan enter untuk menyimpan perubahan tersebut. Hasil konfigurasi nya

seperti gambar dibawah ini.

2. Selanjutnya

cek status UFW apakah sudah aktif atau belum. Ketikkan perintah sudo ufw status

verbose lalu tekan enter. Jika status nya inactive seperti tampilan gambar

dibawah ini, berarti UFW belum diaktifkan.

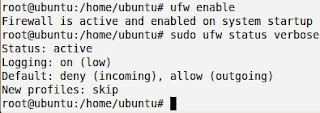

3. Aktifkan UFW dengan menggunakan perintah ufw enable, lalu

tekan enter dan kemudian akan muncul seperti tampilan gambar dibawah ini.

4. Kemudian gunakan pengaturan default untuk firewall dengan

perintah sudo ufw default deny incoming dan sudo ufw default allow outgoing

seperti gambar dibawah ini.

5. Selanjutnya buat rule untuk mengatur segala koneksi. Rule

yang kita digunakan bertujuan untuk mengizinkan service ssh dan telnet pada

UFW, sehingga kedua service tersebut tidak akan di block. Untuk membuat rule,

gunakan perintah seperti gambar dibawah ini.

Setelah itu, kita akan membuat allow koneksi untuk UFW.

Berikut ini cara untuk menambahkan perizinan traffic pada rule, dan terdapat

beberapa contoh service yang sangat umum atau yang disarankan dan perlu untuk

diizinkan. Jika ada service lainya yang ingin anda izinkan, anda bisa

menambahkan rule lagi.

Mengizinkan traffic HTTP port 80 untuk keperluan akses web

server. Perintah nya seperti gambar dibawah ini.

Mengizinkan traffic HTTPS melalui port 443 untuk akses web

server melalui protocol SSL. Perintah nya seperti gambar dibawah ini.

Mengizinkan koneksi FTP port 21 untuk proses upload /

download file dari dan ke server menggunakan aplikasi FTP Client seperti

FileZilla. Perintah nya seperti gambar dibawah ini.

Mengizinkan port range tertentu agar tidak terblok oleh

firewall, misalnya kita ingin mengizinkan port dengan range 6000 sampai 6007

pada protocol TCP dan UDP, maka perintah nya seperti gambar dibawah ini.

Mengizinkan IP Address tertentu agar dapat mengakses semua

service yang ada pada server tanpa terblok oleh firewall. Perintah nya seperti

gambar dibawah ini.

Atau mengizinkan IP Address tertentu untuk port / service

tertentu. Misalnya, kita menginginkan agar IP 192.100.10.10 hanya bisa

mengakses port 80, maka perintah nya seperti gambar dibawah ini.

Mengizinkan subnet untuk range IP Address tertentu. Jika

kita ingin mengizinkan subnet IP Address, kita dapat melakukannya dengan

menggunakan notasi CIDR untuk menentukan netmask. Misalnya, kita ingin

mengizinkan semua alamat IP mulai dari 192.100.10.1 ke 192.100.10.254, kita

bisa menggunakan perintah ini:

Atau mengizinkan agar range IP tertentu hanya bisa mengakses

service tertentu saja. Misalnya range IP 192.100.10.0/24 hanya bisa mengakses

service yang ada di port 80, kita bisa gunakan perintah seperti dibawah ini.

Deny digunakan untuk memblok koneksi yang masuk dengan UFW.

Berikut merupakan cara untuk memblokir koneksi dimana koneksi tersebut tidak

akan bisa diakses sesuai dengan perintah yang digunakan.

Jika kita ingin memblok koneksi dari HTTP, maka perintah nya

seperti berikut:

Jika kita ingin memblok koneksi dari IP Address tertentu,

maka perintahnya seperti berikut

Berikut merupakan cara untuk mereject koneksi yang

digunakan, hampir sama seperti deny connection hanya saja menggunakan perintah

yang berbeda.

Jika kita ingin mereject koneksi dari HTTP, maka perintah

nya seperti dibawah ini.

Jika kita ingin mereject koneksi dari IP Address tertentu,

maka perintah nya seperti dibawah ini

Itu tadi tentang proses konfigurasi firewall dengan UFW di Ubuntu, demikian postingan dari blog saya, salam sobat tekno.

|